¿Se pregunta si los usuarios de Linux pueden dar por sentada la seguridad del sistema operativo y no preocuparse por el uso de antivirus? Veamos los riesgos y lo que puede usar para protegerse cuando ejecuta este popular sistema operativo de código abierto y una alternativa a Windows 11.

El malware de Linux ha ido aumentando gradualmente a lo largo de los años, con una 35% de crecimiento en el malware de Linux en 2021 identificado por el proveedor de protección de puntos finales Crowdstrike, que afecta en gran medida a los dispositivos de Internet de las cosas.

Pero, suponiendo que sus prácticas de seguridad diarias sean buenas y su sistema operativo esté actualizado, su escritorio Linux no tiene una necesidad particularmente grande de software antivirus. Las actualizaciones de seguridad del sistema operativo abordan rápidamente las nuevas amenazas, hasta el punto en que el posición oficial de Canonical, creador de Ubuntu Linux, es que «los virus de Linux son tan raros que realmente no necesita preocuparse por ellos en este momento».

Pero eso no significa que su PC con Linux no pueda albergar malware para otros sistemas operativos, o que las amenazas multiplataforma en lenguajes como Java y Python no sean un riesgo.

¿Qué antivirus está disponible para Linux de escritorio doméstico?

El antivirus de Linux no es un área de crecimiento: varias empresas antimalware, incluidas Eset y Avast, tienen o dejarán de publicar suites antimalware de Linux independientes, aunque las soluciones de protección de servidor empresarial y punto final todavía están disponibles. de ambas firmas, así como de empresas como kaspersky y Bitdefender.

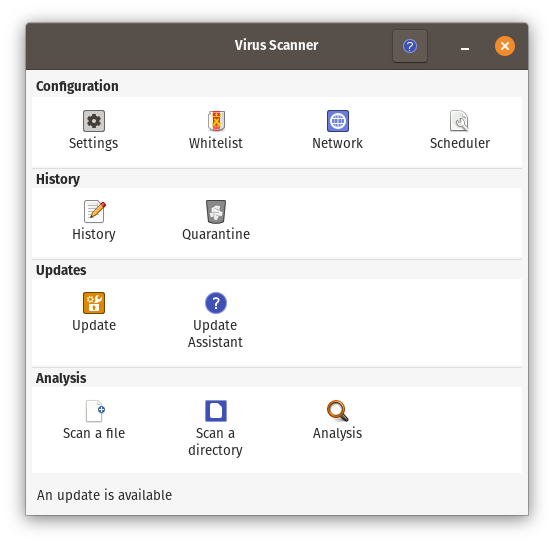

AlmejaAV

La clásica herramienta antivirus de código abierto, AlmejaAV está disponible en los repositorios de la mayoría de las distribuciones de Linux. No incluye detección de malware en tiempo real, lo que significa que está obteniendo una defensa activa aquí, pero tiene que realizar escaneos programados de su directorio de inicio y escaneos bajo demanda de cualquier archivo o directorio del que sospeche.

Lo uso con la GUI de ClamTk, configurada para actualizar automáticamente sus firmas. Tenga en cuenta que la detección heurística de malware, que examina el código de los archivos en busca de indicios de comportamiento sospechoso, debe habilitarse manualmente. Las bases de datos de firmas de virus de terceros también están disponibles para ClamAV, y el software también se puede configurar para ejecutarse como un servicio.

Antivirus Comodo para Linux

Comodo es uno de los nuevos nombres notables en la defensa contra malware que atiende a los usuarios de Linux de escritorio. Antivirus gratuito de Comodo para Linux es menos básico que ClamAV, con características que incluyen escaneo en tiempo real, análisis opcional de software en la nube de Comodo, escaneo de correo electrónico y módulos antispam, así como escaneos programados y bajo demanda. Lamentablemente, no está bien mantenido; por ejemplo, la versión actualmente disponible para los sistemas basados en Debian requiere una versión anterior de libssl que la que viene con las versiones recientes del sistema operativo, lo que requiere parches manuales del paquete, lo cual es francamente ridículo.

Eficacia del antivirus Linux

Evaluar la efectividad de un antivirus para Linux es difícil. Ningún laboratorio de pruebas lleva a cabo pruebas periódicas del antivirus de Linux. Y donde lo hacen, como PRUEBA AV y Comparativas AVPruebas de grupo de 2015. la atención se centra principalmente en la defensa de los servidores web y otras implementaciones empresariales, que tienden a ser susceptibles a una gama diferente de amenazas y comportamientos de los usuarios.

Incluso en el servidor, la seguridad de Linux depende en gran medida de las actualizaciones periódicas y los parches de seguridad, la supervisión del sistema y la higiene sólida en lo que respecta a las contraseñas de servicio y los puertos abiertos. Si bien la protección de punto final de nivel empresarial a menudo incluye módulos de servidor Linux, los administradores de sistemas especialistas a menudo prefieren herramientas de seguridad más prácticas.

Tampoco puede confiar en los datos que muestran qué tan efectivo es un escáner cuando se enfrenta al malware de Windows: Linux es un sistema operativo muy diferente con un conjunto muy diferente de vulnerabilidades.

Debilidad en los números

Los sistemas operativos GNU/Linux son la base de la web, la supercomputación y los sistemas integrados. Pero los usuarios de PC de escritorio representan un riesgo de seguridad único, ya que visitarán alegremente sitios web aleatorios y potencialmente dudosos y descargarán y compilarán cualquier software que se les antoje. También son susceptibles a los ataques de ingeniería social de una manera exclusivamente humana.

Los usuarios de Linux de escritorio, en general, han pasado la mayor parte de los 30 años actuando alegremente como si no hubiera amenazas de malware para su sistema operativo. Pero a medida que crece el número de usuarios de una plataforma determinada, también aumenta su atractivo para los malos actores que podrían querer explotarla.

En enero de 2022, Statistia estimado Linux de escritorio en el 2,09% de los usuarios de Internet de escritorio del mundo. Un cálculo de la parte posterior del sobre sitúa ese número en alrededor de 51 millones de personas en todo el mundo. y de valvula Encuesta de hardware de Steam indica que los usuarios de Linux representan el 1,06% de los 120 millones de jugadores activos que utilizan su plataforma, un poco menos de 1,3 millones de personas.

El número de usuarios de Linux de escritorio está a punto de aumentar por cualquier cosa hasta 840.000 basado en reservas para la PC de juegos portátil Steam Deck de Valve, que ejecutará SteamOS 3.0, una distribución especializada basada en Arch Linux.

Fuerza en la diversidad

Una de las razones por las que Linux es un mal objetivo para los desarrolladores de malware es que todo, desde los diseños del sistema de archivos hasta los módulos y el software predeterminados, puede variar enormemente de una distribución a otra. Es muy probable que los paquetes de software creados para Ubuntu no funcionen en Slackware, Red Hat o Arch. Incluso pueden existir diferencias significativas entre versiones fijas de la misma distribución.

Si bien esto puede ser una espina en el costado de los desarrolladores que crean software para Linux y puede resultar en un infierno de dependencia si está creando software desde la fuente, también significa que, para los malos actores, rara vez vale la pena molestarse con los usuarios de escritorio de Linux.

En un sistema operativo que requiere el ingreso manual de la contraseña de root para hacer casi cualquier cosa que afecte su sistema de manera significativa, es probable que sus principales preocupaciones sean los ataques de ingeniería social, donde alguien lo engaña para que haga algo arriesgado; exponer su sistema de escritorio a Internet a través de una mala configuración de firewall de red; permitir que servicios como MySQL se instalen con una contraseña predeterminada y ataques de escalada de privilegios sin parches.

Mantenerse al día

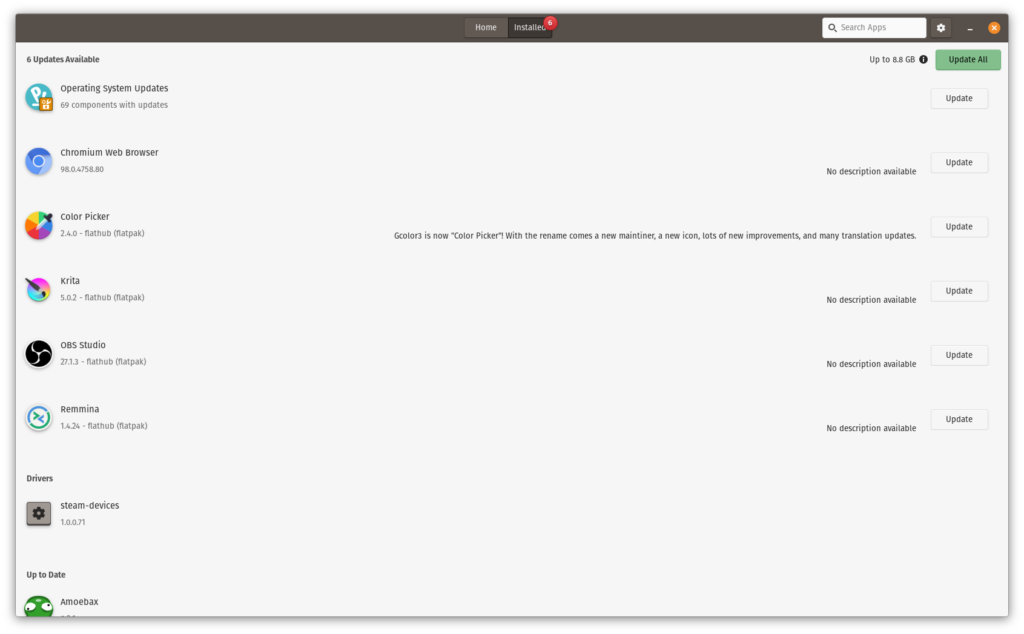

La seguridad es una prioridad para la mayoría de las distribuciones de Linux, tanto en el lado del desarrollo como en lo que respecta a los comportamientos predeterminados. La mayoría de las distribuciones buscarán automáticamente actualizaciones y, en algunos casos, puede hacer que las instale automáticamente sin supervisión, aunque recomiendo la instalación manual regular para que sepa qué se ha actualizado. Por lo general, existen herramientas gráficas y de línea de comandos para manejar esto, aunque exactamente estas variarán de una distribución a otra, desde apt en distribuciones basadas en Debian hasta pacman de Arch Linux.

Lo más importante que debe hacer para la seguridad de su sistema operativo Linux es mantenerlo actualizado. Las versiones de soporte a largo plazo (LTS) de Linux recibirán actualizaciones de seguridad por entre cinco y 10 años, pero muchos usuarios de escritorio querrán ejecutar la última versión de su sistema operativo; en estos casos, puede tener tan solo un mes. para actualizar a la versión más reciente una vez que se reemplace la anterior.

Actualmente uso Pop!_OS en mi PC de trabajo principal y generalmente espero un par de semanas después de que se anuncie una nueva versión para ver si aparece algún error inesperado antes de ejecutar pop-upgrade.

Muchas distribuciones, incluidas Arch, Manjaro y OpenSUSE, ofrecen lanzamientos continuos, que se actualizan constantemente y, por lo tanto, nunca necesitan una actualización de la versión completa, en lugar de lanzamientos fijos. Es un modelo atractivo para aquellos que desean ejecutar los últimos paquetes básicos y el kernel de Linux, aunque aquellos con Internet irregular o que necesitan estabilidad del sistema pueden preferir versiones de lanzamiento fijo.